Hunter

Q1 What is he computer name of the suspect machine?

Data 4ORENSICS

Q2 What is the computer IP?

Data 10.0.2.15

Q3 What was the DHCP LeaseObtainedTime?

06/21/2016 05:58:06

21/06/2016 02:24:12 UTC

Đổi kết quả

Q4 What is the computer SID?

Key Name S-1-5-21-2489440558-2754304563-710705792-1001

Q5 What is the Operating System(OS) version?

Q6 What was the computer timezone?

UTC-07:00

Q7 How many times did this user log on to the computer?

3

Dùng SAM

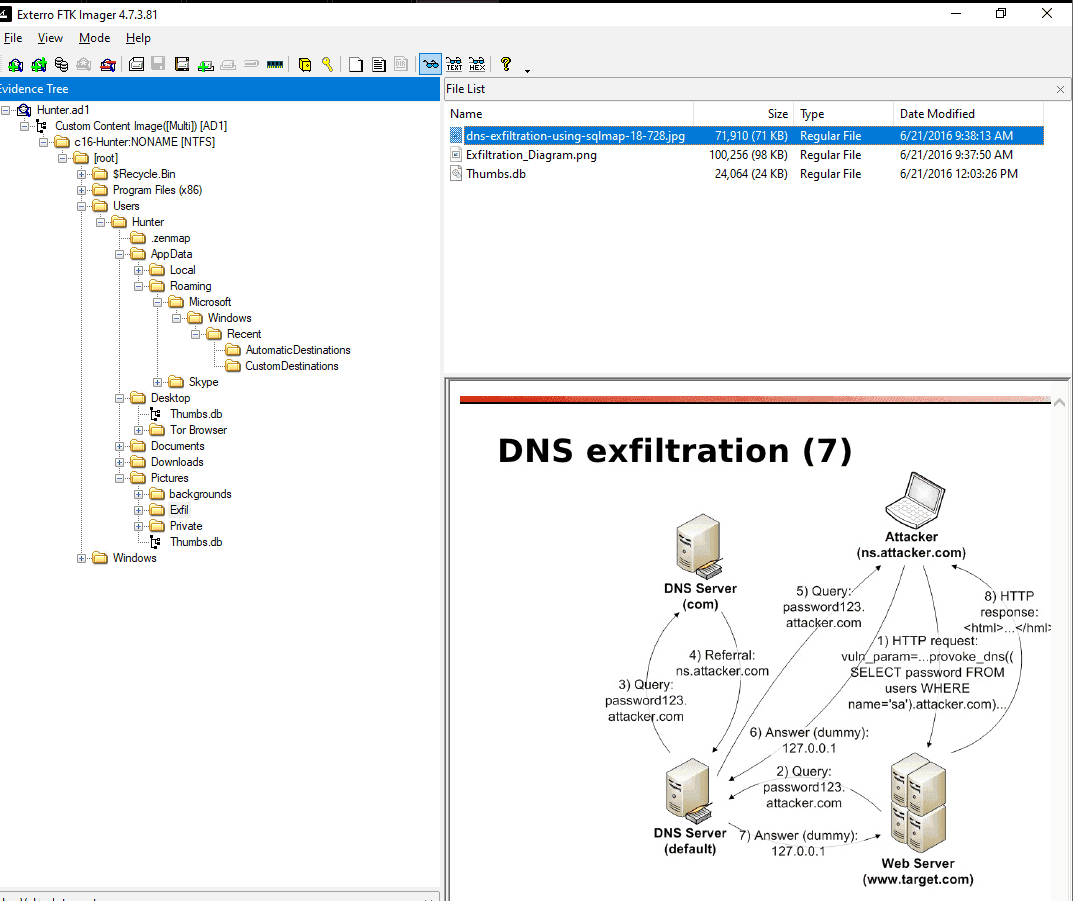

Q8 When was the last login time for the discovered account? Format: one-space between date and time

2016-06-21 01:42

Q9 There was a “Network Scanner” running on this computer, what was it? And when was the last time the suspect used it? Format: program.exe,YYYY-MM-DD HH:MM:SS UTC

ZENMAP.EXE,2016–06–21 12:08:13 UTC

Dùng prefetch là ra

Q10 When did the port scan end? (Example: Sat Jan 23 hh:mm:ss 2016)

Ta tìm được trong user hunter một thư mục .zenmap, tìm trong đó dẫn đến thông tin ở desktop file

Tue Jun 21 05:12:09 2016

Q11 How many ports were scanned?

1000

Q12 What ports were found "open"?(comma-separated, ascending)

Q13 What was the version of the network scanner running on this computer?

7.12

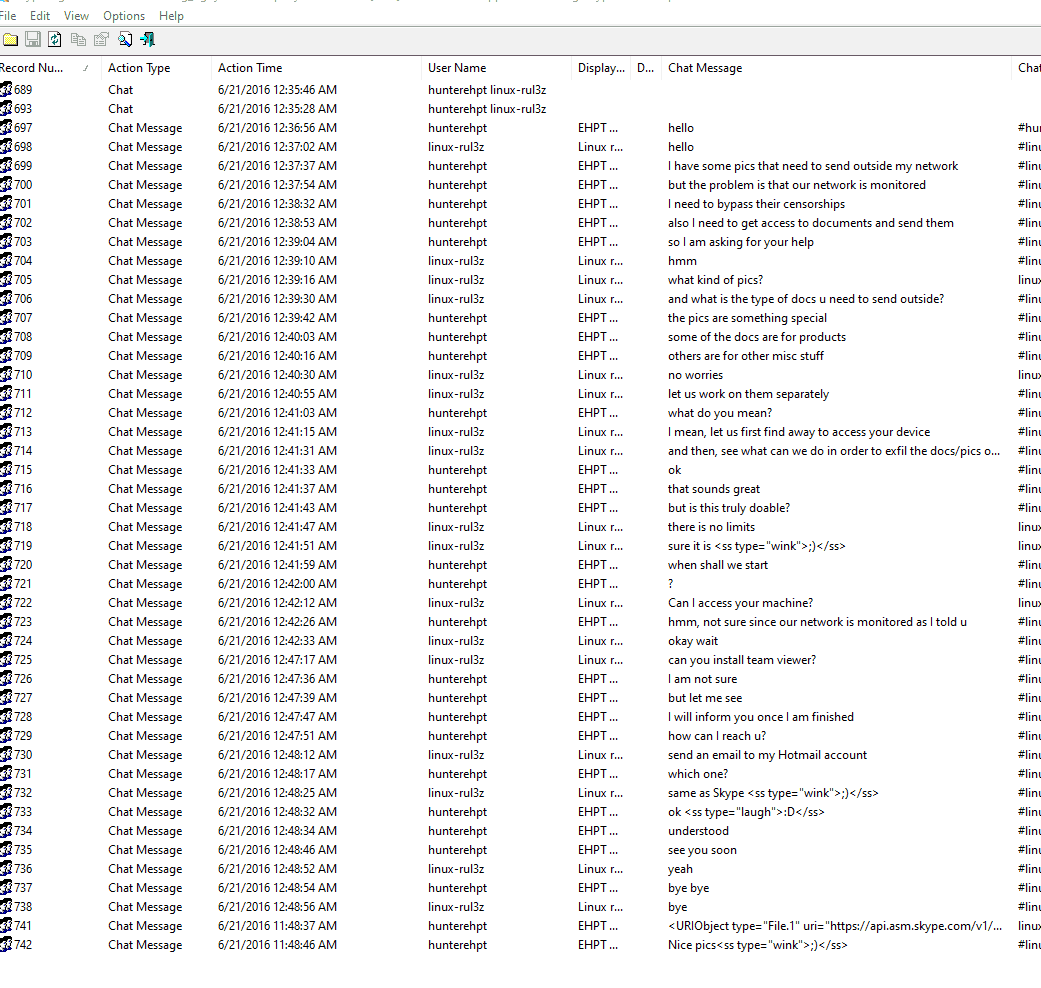

Q14 The employee engaged in a Skype conversation with someone. What is the skype username of the other party?

tài khoản là hunterehpt

tìm main.db, My skype received files

share.xml

Ta có thể dùng SkyLogView của nirsoft.

linux-rul3z

Q15 What is the name of the application both parties agreed to use to exfiltrate data and provide remote access for the external attacker in their Skype conversation?

teamviewer

Q16 What is the Gmail email address of the suspect employee?

Ta tìm kiếm trong main.db dùng sql lite

Có thể dùng pst

Q17 It looks like the suspect user deleted an important diagram after his conversation with the external attacker. What is the file name of the deleted diagram?

home-network-design-networking-for-a-single-family-home-case-house-arkko-1433-x-792.jpg

Q18 The user Documents' directory contained a PDF file discussing data exfiltration techniques. What is the name of the file?

Ryan_VanAntwerp_thesis.pdf

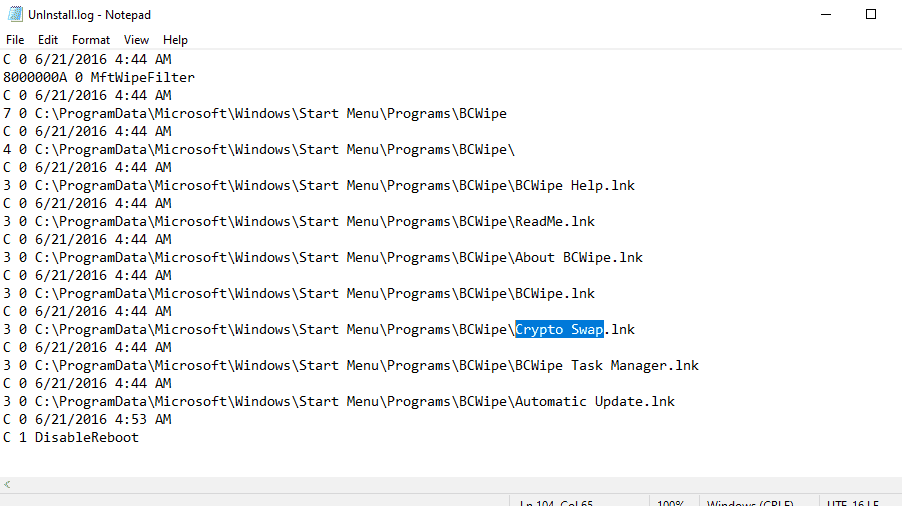

Q19 What was the name of the Disk Encryption application Installed on the victim system? (two words space separated)

Tìm trong uninstall.log của C:\Users\cuong_nguyen\Desktop\CyberDefender[root]\Program Files (x86)\Jetico\BCWipe\ phát hiện

Q20 What are the serial numbers of the two identified USB storage?

Serial Number 07B20C03C80830A9

Serial Number AAI6UXDKZDV8E9OU

Q21 One of the installed applications is a file shredder. What is the name of the application? (two words space separated)

jetico bcwipe

Q22 How many prefetch files were discovered on the system?

174

Phải dùng pecmd

Q23 How many times was the file shredder application executed?

5

Q24 Using prefetch, determine when was the last time ZENMAP.EXE-56B17C4C.pf was executed?

06/21/2016 12:08:13 PM

Q25 A JAR file for an offensive traffic manipulation tool was executed. What is the absolute path of the file?

C:\Users\Hunter\Downloads\burpsuite_free_v1.7.03.jar

Q26 The suspect employee tried to exfiltrate data by sending it as an email attachment. What is the name of the suspected attachment?

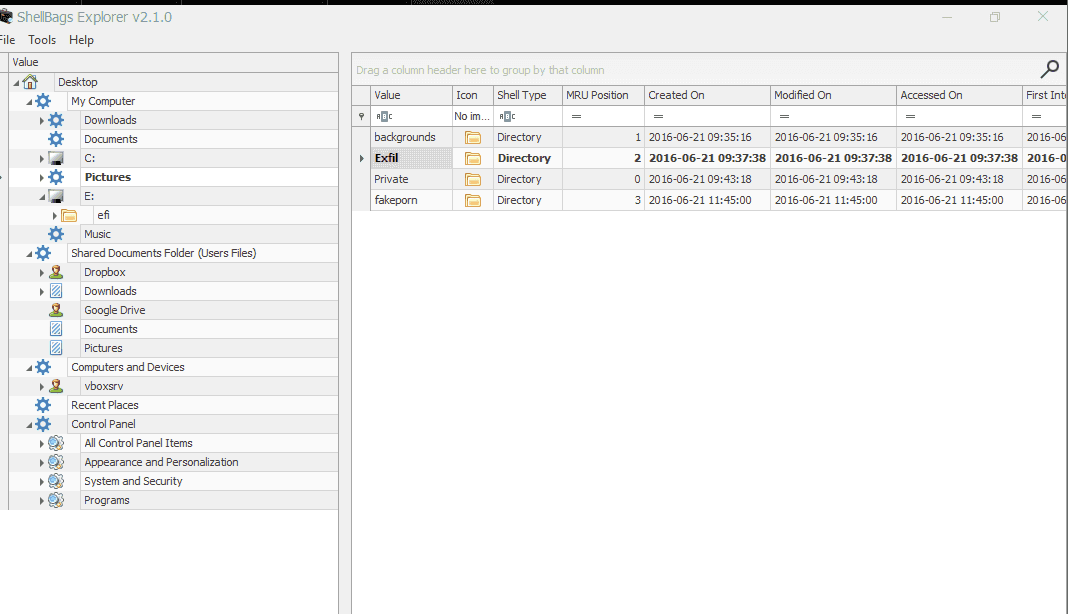

Q27 Shellbags shows that the employee created a folder to include all the data he will exfiltrate. What is the full path of that folder?

C:\users\hunter\Pictures\Exfil

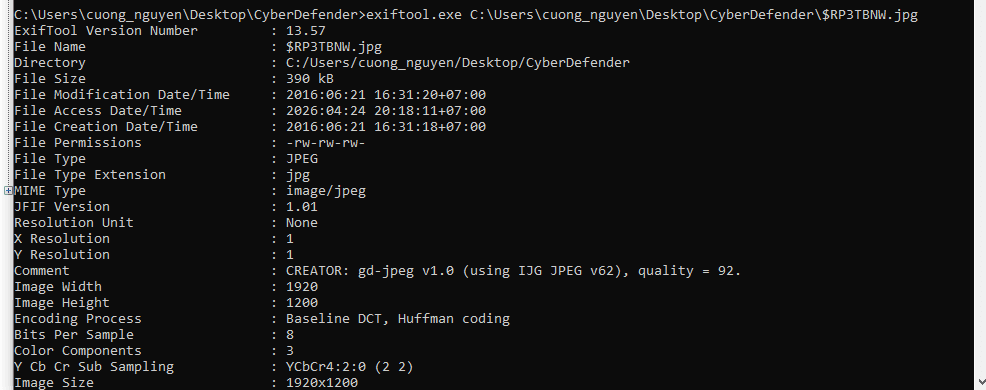

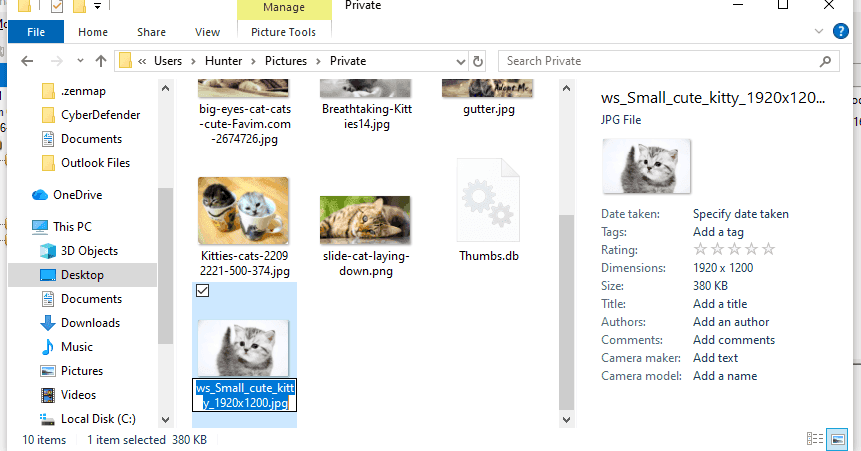

Q28 The user deleted two JPG files from the system and moved them to $Recycle-Bin. What is the file name that has the resolution of 1920x1200?

$RP3TBNW.jpg là tên file bị xóa

- Cơ chế: Khi người dùng mở một thư mục chứa ảnh và để chế độ xem icon (Thumbnail), Windows sẽ tự động tạo ra một bản sao thu nhỏ của bức ảnh đó và lưu vào file

Thumbs.db(hoặc thư mụcExplorer\ThumbCache). Điều tuyệt vời là nó lưu kèm luôn cả Tên file gốc! - Hành động: Bạn hãy trích xuất (Export) file

Thumbs.dbnày ra ngoài, sau đó dùng công cụ Thumbs Viewer hoặc Thumbcache Viewer. Công cụ này sẽ hiển thị cho bạn ảnh thu nhỏ ghép cặp với tên gốc. Hãy so khớp dung lượng hoặc hình ảnh để tìm ra tên của$RBIQP2G.jpgvà$RP3TBNW.jpg.

ws_Small_cute_kitty_1920x1200.jpg

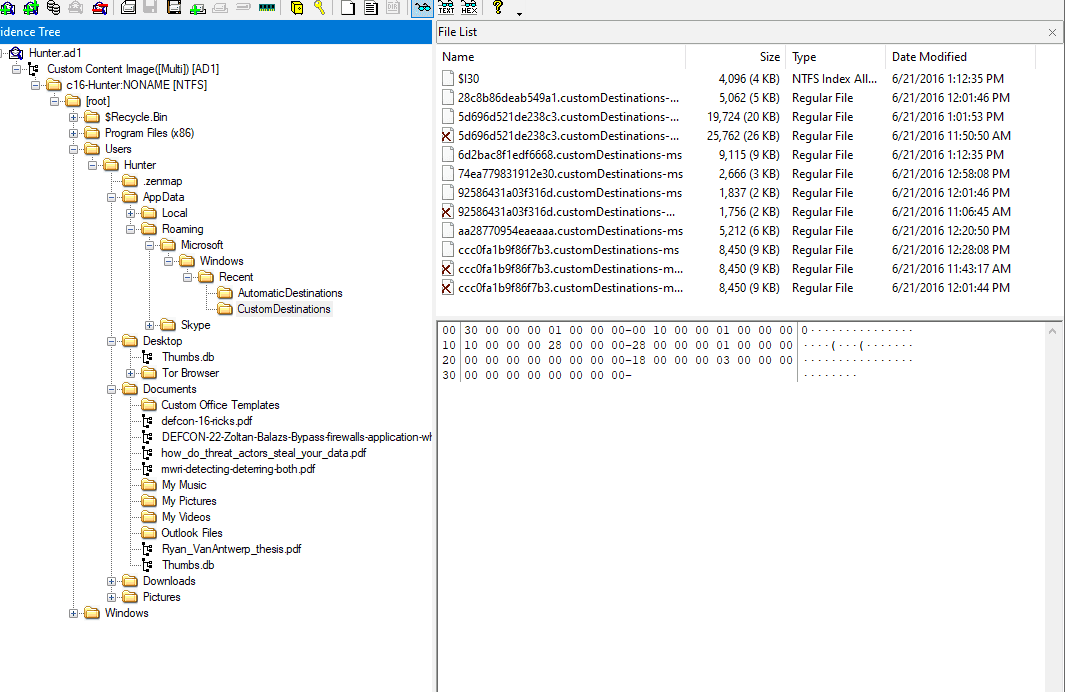

Q29 Provide the name of the directory where information about jump lists items (created automatically by the system) is stored?

AutomaticDestinations

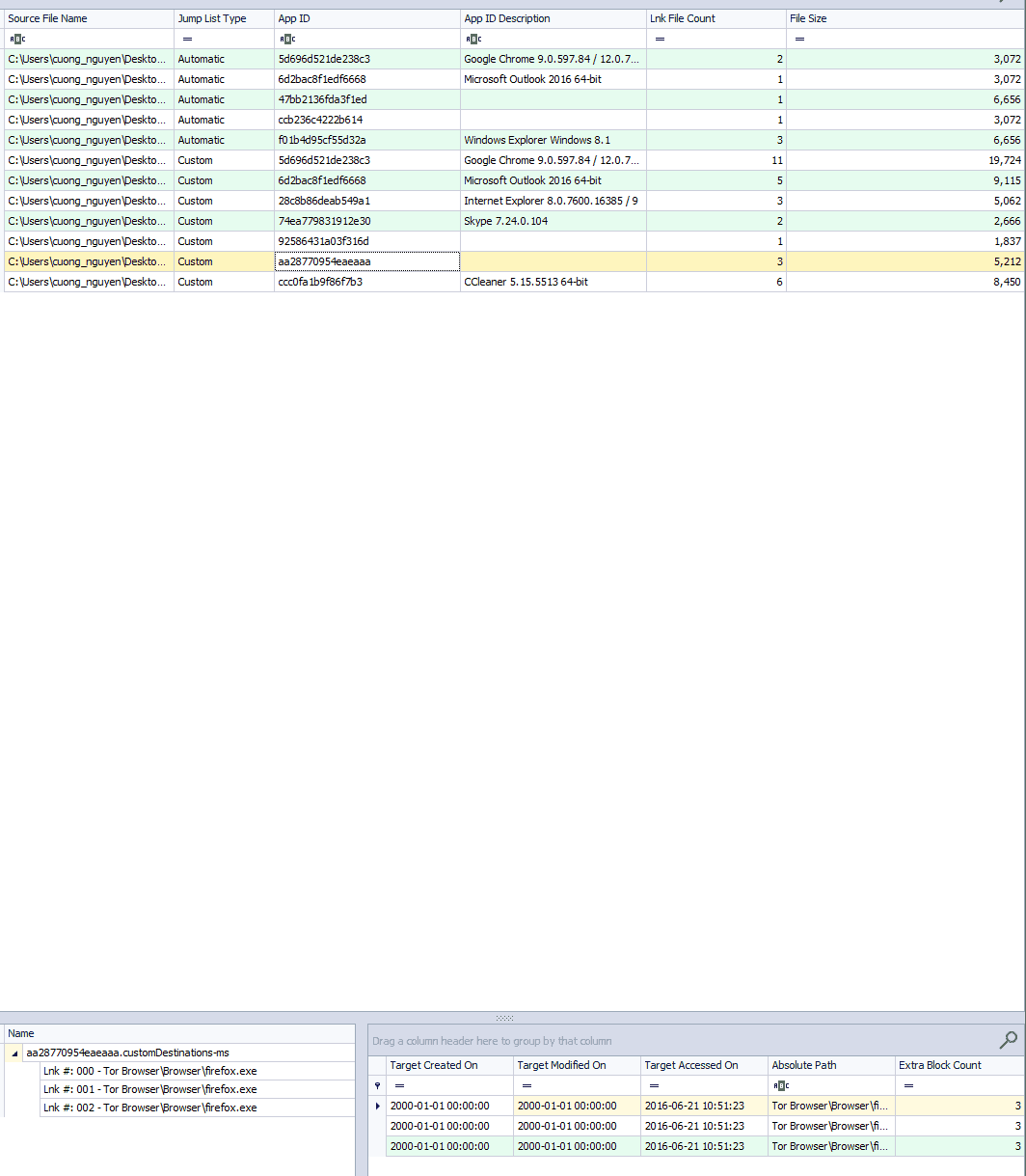

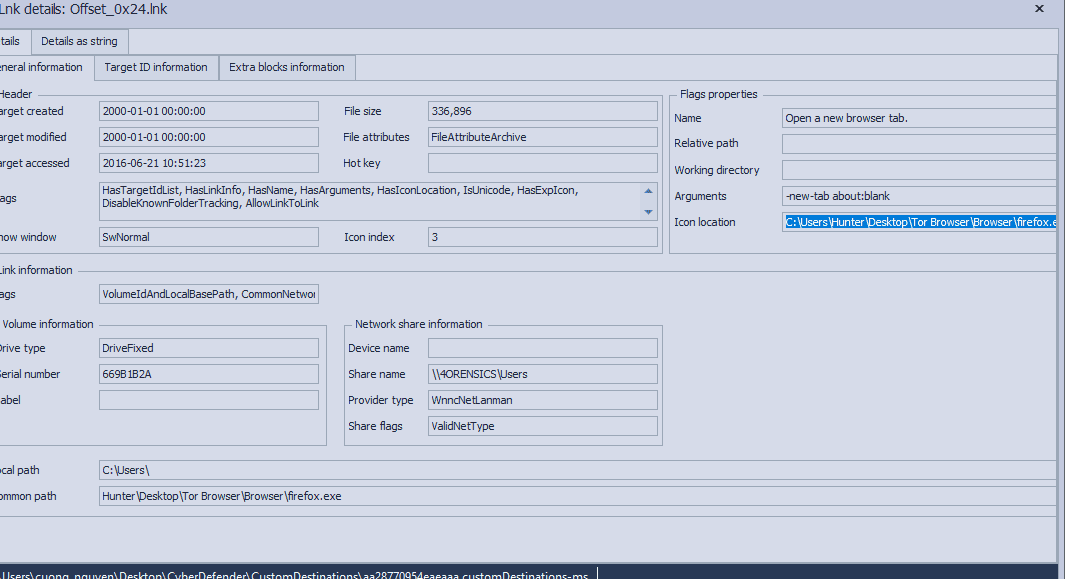

Q30 Using JUMP LIST analysis, provide the full path of the application with the AppID of "aa28770954eaeaaa" used to bypass network security monitoring controls.

C:\Users\Hunter\Desktop\Tor Browser\Browser\firefox.exe

Tổng kết

Ý nghĩa DFIR Jumplist quan trọng:

- Bằng chứng mở file/URL: Nó cho biết chính xác User nào đã dùng Phần mềm nào để mở File/Trang web nào.

- Chống lại Anti-Forensics (Kẻ thù của BCWipe): Giả sử kẻ tấn công (Hunter) đã dùng

BCWipeđể xóa file nhạy cảm, hoặc xóa sạch Lịch sử duyệt web (Browser History). Lịch sử trong trình duyệt có thể mất, nhưng Jump List của Windows thì thường vẫn còn lưu lại đường dẫn đó! Nó hoạt động độc lập với ứng dụng. - Hỗ trợ dựng Timeline: Mỗi dòng trong Jump List thực chất là một file

.lnk(Shortcut) ẩn, chứa đầy đủ thời gian MAC (Modified, Accessed, Created) giúp bạn biết chính xác thời điểm mục tiêu bị truy cập.

Shellbags quan trọng

- khóa Registry (nằm trong

NTUSER.DATvàUsrClass.dat) dùng để ghi nhớ sở thích hiển thị thư mục của người dùng. - Chứng minh hành vi chủ động: BẤT KỲ thư mục nào bạn từng mở, dù chỉ MỘT LẦN duy nhất.